こんにちは!Narimasaです!

今回は「AWS CloudTrail編~SNSでAPIコール監視~」と題して、CloudTrailとSNSを組み合わせてAPIコールのログ取得と通知を行います。

CloudTrailとは

利用しているAWSアカウントでのマネジメントコンソール操作や、SDK、CLIなどの操作のログを取得することができるサービスです。

複数の利用者がいるアカウントでの操作履歴を追いたいときに有用なサービスです。

re:Invent 2013で初めて発表されたサービスであり、その際には「中の人」が記事を書いています。

re:Invent 2013特集~中の人 CloudTrailを使ってみた編~

先日、東京リージョンでも利用できるようになったことが発表されたので、今回はSNSと連携させた使い方を紹介致します。

CloudTrailの設定

CloudTrailの設定方法は、先に紹介した「中の人」の記事とほぼ同様ですので

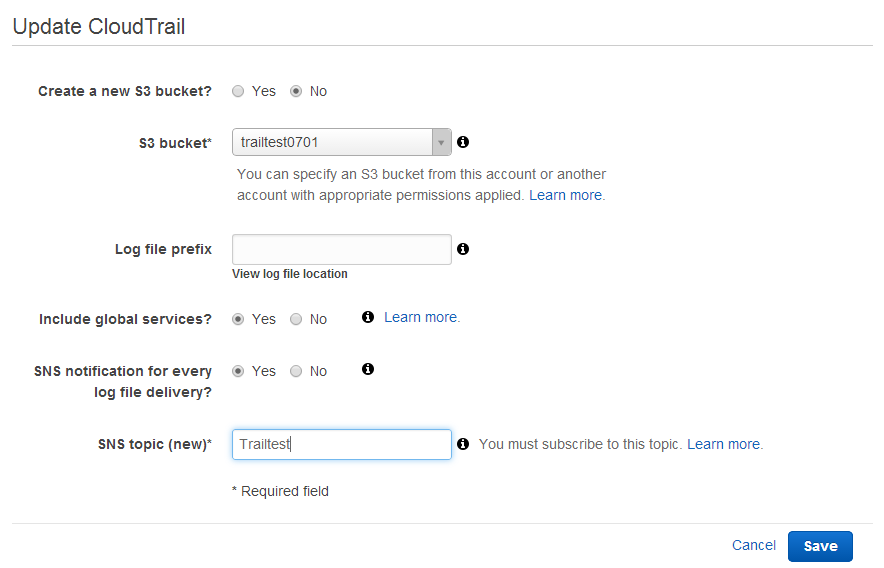

今回は一度CloudTrailを作成した後の設定変更画面からSNSの設定をしてみます。

「SNS nortification forevery logfile dellvery?」の「Yes」にチェックを入れると

「SNS topic(new)」という項目が出てきます。

既存のSNSトピックを使うことができませんので、新規で作成することになります。

入力し終わったら右下の「Save」をクリックします。

これでCloudTrail側の設定は完了です。

SNSトピックの設定

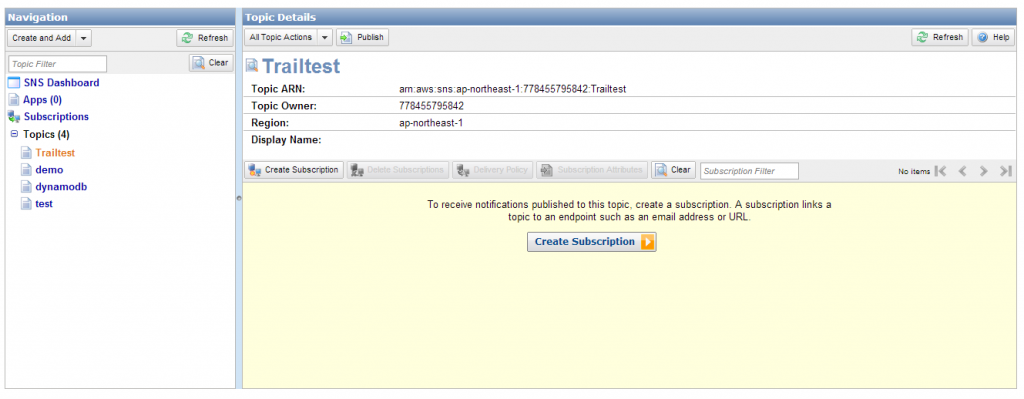

SNSの管理画面を開くと、先ほど作成したトピックがあります。

トピックを開いて「Create Subscription」をクリックします。

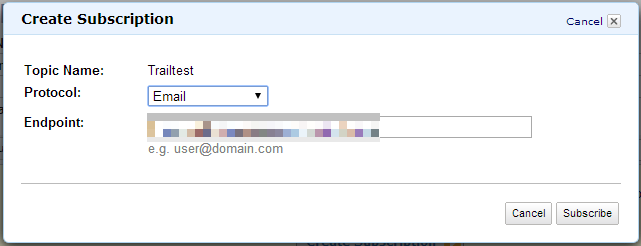

「Protocol:」で通知方法を選択します。今回はEメールを選択してみます。

Eメールを選択した場合「Endpoint:」はメールアドレスとなります。

入力し終わったら右下の「Subscribe」をクリックします。

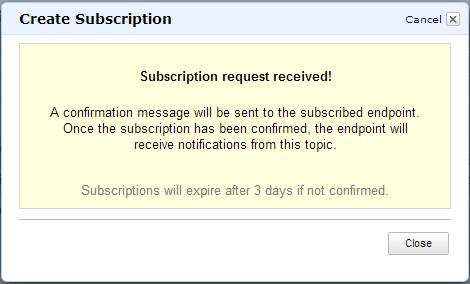

以下の画面が表示されると、入力したアドレス宛にSNS通知の確認メールが届くので承認します。

これでSNSの設定は完了です。

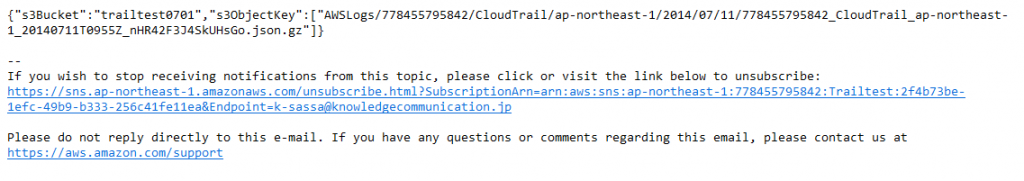

その後、APIの操作が行われるとSNSから以下のメールが届きます。

S3のバケットにログが保存されたという通知がされました。

いかがでしたでしょうか。

東京リージョンで利用できるようになったCloudTrailを有効活用することでAWSサービスの操作履歴を簡単に追うことができます。

次回もお楽しみに!!