こんにちは!Narimasaです!

前回は「Amazon RDS編~PostgreSQLのタイムゾーンを変更する~」と題して、RDSのPostgreSQLのタイムゾーンを変更する手順をご紹介しました。

今回は「Amazon IAM編~IAMコンソールアップデート~」と題して、新しくなったIAMコンソールについて紹介します。

今回のアップデートではIAMユーザーを管理する立場の方々に役立つ機能の実装や変更が為されています。

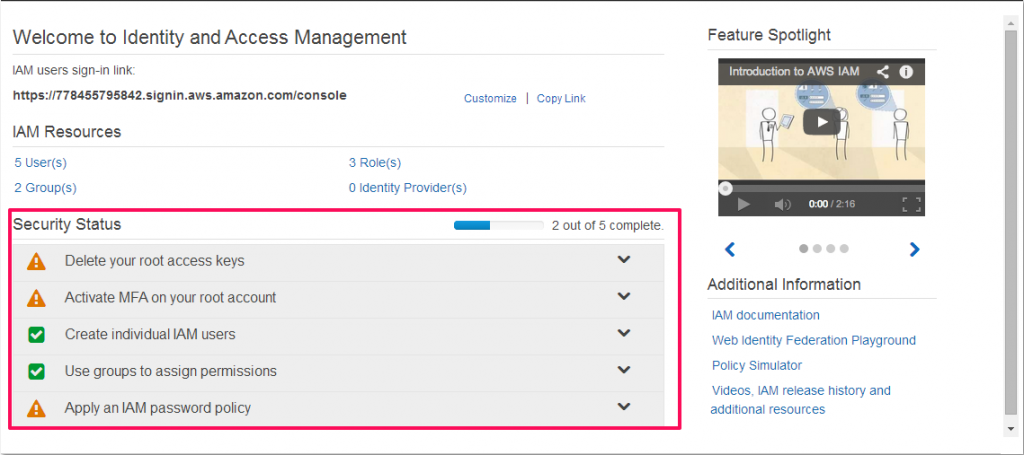

IAMコンソールダッシュボード

こちらが新しくなったIAMコンソールのダッシュボード画面です。

全体的にデザインが一新されていますが、今回追加されたのは右側の説明用動画と左下のセキュリティチェックシートです。

セキュリティチェックシート

セキュリティチェックシートでは以下の項目についてAWS側で診断してくれます。

Delete your root access keys

…AWSのアカウントにアクセスキーが設定されている場合、そのアクセスキーが削除されているかを診断します。

※AWSでは無制限にアクセス出来るアカウントからではなく、IAMのアクセスキーを用いて各AWSリソースにアクセスすることを推奨しています。

Activate MFA on your root account

…サインインに際する多要素認証 (MFA)が設定されているかを診断します。

Create individual IAM users

…有効なIAMユーザーが作られているかを診断します。

Use groups to assign permissions

…権限の管理を簡単にできる、IAMグループが使用されているかを診断します。

今回のアップデートで多くのIAMユーザーの管理が楽にできるようになったので、是非設定してみてください。

Apply an IAM password policy

…IAMのパスワードポリシーが適用されているかを診断します。

手動でパスワードを設定する際にはこのパスワードポリシーに準拠することが望ましいです。

その他の変更点

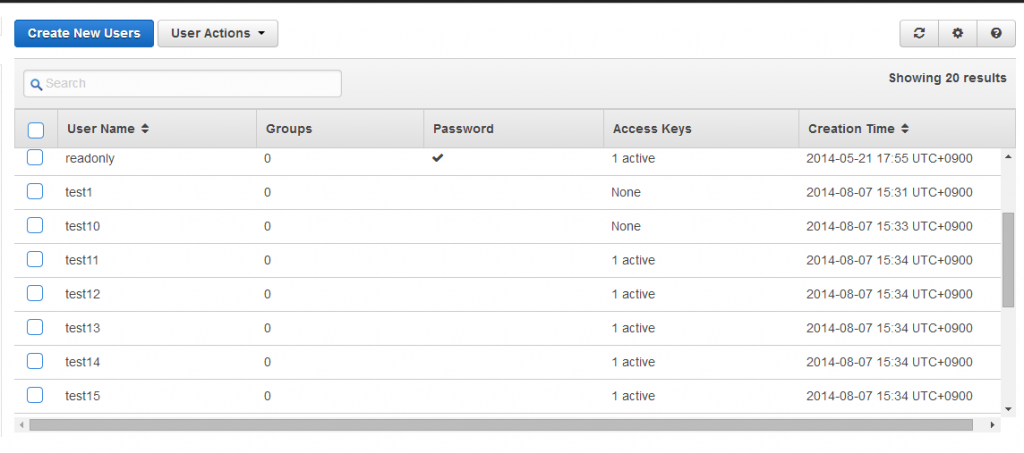

ダッシュボード以外の画面もデザインが変更されています。

以前は1ページ当たり10ユーザーまでしか表示できなかったのが、スクロールで多くの人数を表示させることが出来るようになっています。

多くのIAMユーザーを管理する上ではとても便利になりました。

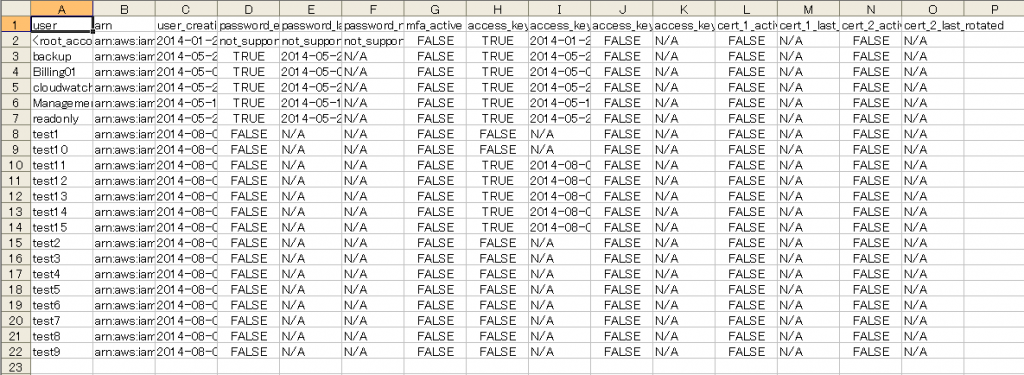

また、コンソール画面左のメニューに「Credential Report」が追加されました。

これは、アカウント内に作られた全てのIAMユーザーの権限情報をcsvファイルでダウンロード出来るというものです。

これで、どのユーザーがアクセスキーを持っていないIAMユーザーか等がひと目で分かります。

いかがでしたでしょうか。

今回のIAMのアップデートもそうですが、AWSのサービス自体が実際の企業へ導入されることを念頭においた進化を続けています。

サーバやストレージだけではなく、色々なAWSのサービスに今後も期待していきたいですね!

次回もお楽しみに!!